TECNOLÓGICO UNIVERSITARIO CHILPANCINGO

MATERIA:

HERRAMIENTAS TECNOLÓGICAS

DOCENTE:

EDGAR RAÚL FRANCISCO S.

ALUMNO:

CARLOS DANIEL COSME C.

Herramientas Tecnológicas

Breve Introducción:

Las herramientas tecnológicas se han convertido hoy en dia en un recurso importante para el desarrollo de las tareas cotidianas tanto en el ambito academico, laboral y profesional. Estas herramientas con el paso del tiempo transforman dia a dia la sociedad, a su vez creando nuevas forma de interacion y comunicacion, este desarollo a su vez crea nuevas demandas y necesidades en las personas para resolver las tareas o problemas que se les presentan. Adquirir conocimientos básicos en esta área tambien es importante y primordial, para así entender como funcionan y en donde se pueden aplicar. En este blog es lo que se pretende realizar con lo cual a lo largo de este se abarcaran temas como: El hardware, software, amenazas informáticas, antivirus, sitema operativo, buscadores y navegadores web, bases de datos, almacenamiento en la nube, herramientas de gestión y procesadores de texto.

El objetivo es que este material e información sea de ayuda para el estudiante o la persona que así lo desee, ya sea para sus investigaciones o para el enriquecimiento y aprendizaje de nuevos conocimientos sobre las TIC's.

¿Que es el hardware?

El Hardware en informática hace referencia a todas las partes físicas o tangibles dentro de un ordenador o sistema informático, ya sean sus componentes electricos, electrónicos, o mecánicos.

Hardware principal de una computadora personal:

1. Monitor.

2. Placa principal.

3. Microprocesador (CPU) y zócalo.

4. Un módulo de RAM y tres ranuras.

5. Tarjetas y ranuras de expansión.

6. Fuente de alimentación.

7. Unidad de disco óptico (CD; DVD; BD).

8. Unidad de disco duro o unidad de estado sólido.

9. Teclado.

10. Ratón.

VIDEO INTERACTIVO:

La historia del hardware de computador se puede clasificar en cuatro generaciones, cada una caracterizada por un cambio tecnológico de importancia. Una primera delimitación podría hacerse entre hardware

principal, como el estrictamente necesario para el

funcionamiento normal del equipo, y el complementario, como el que

realiza funciones específicas.

GENERACIONES

1.ª generación (1945-1956): electrónica implementada con tubos de vacío. Fueron las primeras máquinas que desplazaron los componentes electromecánicos (relés).

2.ª generación (1957-1963): electrónica desarrollada con transistores. La lógica discreta era muy parecida a la anterior, pero la implementación resultó mucho más pequeña, reduciendo, entre otros factores, el tamaño de un computador en notable escala.

3.ª generación (1964-hoy): electrónica basada en circuitos integrados. Esta tecnología permitió integrar cientos de transistores y otros componentes electrónicos en un único circuito integrado impreso en una pastilla de silicio. Las computadoras redujeron así considerablemente su costo, consumo y tamaño, incrementándose su capacidad, velocidad y fiabilidad, hasta producir máquinas como las que existen en la actualidad.

4.ª generación (futuro): probablemente se originará cuando los circuitos de silicio, integrados a alta escala, sean reemplazados por un nuevo tipo de material o tecnología.

SOFTWARE

En informatica hace referencia a un programa o conjunto de programas de cómputo, así como datos, procedimientos y pautas que permiten realizar distintas tareas en un sistema informático.

Comúnmente se utiliza este término para referirse de una forma muy genérica a los programas de un dispositivo informático, sin embargo, el software abarca todo aquello que es intangible en un sistema computacional.

Tipos de software

De forma genérica se pueden distinguir varios tipos de software en función del uso o utilidad:

Software de sistema

En informática, el software de sistema, denominado también software de base, es el conjunto de instrucciones que permiten el manejo de la computadora. Una computadora sin software de sistema se hace inmanejable. Consiste en un software que sirve de soporte o base para controlar e interactuar con el hardware y otros programas; en contraposición del llamado software de aplicación. Como ejemplos tenemos los sistemas operativos y los controladores.

En informática, el software de sistema, denominado también software de base, es el conjunto de instrucciones que permiten el manejo de la computadora. Una computadora sin software de sistema se hace inmanejable. Consiste en un software que sirve de soporte o base para controlar e interactuar con el hardware y otros programas; en contraposición del llamado software de aplicación. Como ejemplos tenemos los sistemas operativos y los controladores.

Software de programación

Son todas las herramientas que permiten el desarrollo de nuevo software. Por ello, no suelen ser utilizadas por el usuario final sino por los programadores. Incluye, por mencionar los más importantes, los siguientes:

Compiladores (programas que analizan y ejecutan otros programas).

Intérpretes (software que "traduce" los diferentes lenguajes de programación).

Editores de texto (crean y modifican archivos de texto, lenguaje de programación o código fuente).

Software de aplicación

Un software de aplicación es un programa diseñado para facilitar algunas tareas específicas para cualquier medio informático, ya sea en computadores, tablets o celulares.

Los videojuegos, los programas de diseño asistido (como CAD), el software utilizado en las telecomunicaciones, las aplicaciones de productividad empresarial o educativa son algunos ejemplos de este tipo de programas.

Software malicioso o malintencionado

Utilizado también en su forma original en inglés malicious software o simplemente malware, es el que se crea con fines ilícitos como obtener información privada del usuario o dañar el sistema.

Software libre y software propietario

El concepto de software libre se utiliza para referirse a aquellos programas que permiten al usuario utilizar, copiar, modificar y distribuirlo. Para hacer efectiva estas acciones, es necesario que dicho software incluya el código fuente.

Algunos ejemplos son el navegador Mozilla Firefox, el antivirus Clam Win Free y la aplicación de diseño asistida QCad.

En oposición a este término, se habla de software propietario para indicar que un programa informático no es completamente libre. En este sentido, el titular del software prohibe o restringe su uso, redistribución o modificación. En este caso, el código fuente no está incluido.

El sistema operativo Windows, el paquete de aplicaciones de Microsoft Office, el programa de edición gráfica Photoshop son algunos de los softwares propietarios más conocidos.

AMENAZAS INFORMÁTICAS

Las amenazas informáticas son aquellas ocasiones en que piratas informáticos logran entrar en tus computadoras, dispositivos y/o servidores con malas intenciones. Estos ataques, dependiendo de cuál sea, pueden darse a través de e-mails engañosos, haciendo clic en anuncios maliciosos, etc.

¿Cuáles son los principales tipos de amenazas informáticas?

Vulnerabilidades en el trabajo remoto

Con la llegada de la pandemia, el teletrabajo se instauró en nuestra rutina y se ha convertido en algo que parece que ha venido para quedarse. Esta modalidad ha traído consigo también ciertas inseguridades que los ciberdelincuentes aprovechan.

A través de este ataque, se accede al escritorio del ordenador, donde el hacker se encarga de realizar acciones como la modificación de antivirus del sistema, captura de información sensible o colocación de herramientas de análisis, entre otras.

Malware

De los principales tipos de amenazas informáticas que te puedes encontrar cuando seas experto/a de ciberseguridad va a ser el malware o software malicioso. Este término hace referencia y agrupa dentro de sí a todos los programas o códigos que son dañinos para el sistema del ordenador víctima del ataque.

El spam

Es uno de los métodos más comunes y utilizados por los ciberdelincuentes para que el usuario/a pinche en algún enlace que afecte al sistema. Este procedimiento permite recoger datos personales de la víctima para utilizarlos para realizar suplantaciones de identidad o venderlos a terceras personas.

El virus informático

Se debe a un código que infecta a un programa y que se copia a sí mismo. De esta forma se extiende y afecta a otros archivos. Es importante que sepas que los virus solo pueden funcionar gracias a una persona que los active.

El resultado de este tipo de amenaza varía en función de su fuerza. En algunos casos no supone ningún problema importante, mientras que en otros puede dañar el hardware y el software. En estos últimos supuestos, pueden provocar importantes consecuencias económicas sobre la compañía.

El ransomware

El phishing

Este sistema imita un correo de una compañía que el usuario conozca para que este piense que es verdadero y comparta, a través de este, información de tipo personal y bancaria.

Los gusanos informáticos

No necesitan de acción humana para activarse, a diferencia del virus, pero pueden hacer mucho daño en los sistemas en los que empiecen a tejer sus hilos. Su trabajo se limita a copiarse a si mismos y extenderse en la red.

ANTIVIRUS

Un antivirus es un tipo de software que se utiliza para evitar, buscar, detectar y eliminar virus de una computadora. Una vez instalados, la mayoría de los software antivirus se ejecutan automáticamente en segundo plano para brindar protección en tiempo real contra ataques de virus.

Los programas integrales de protección contra virus ayudan a resguardar tus archivos y hardware de malware, como gusanos, troyanos y programas espía, y además pueden ofrecer protección adicional, como barreras de protección (firewall) personalizables y bloqueos de sitios web.

Tipos de antivirus

Antivirus preventores:

Estos antivirus se caracterizan por avisar antes de que se presente la infección. Este tipo, por lo general, permanece en la memoria del computador, monitoreando las acciones y funciones del sistema.

Antivirus identificadores:

Este tipo de antivirus tiene objetivo identificar programas infecciosos que pueden afectar el sistema. Además, rastrean secuencias de códigos específicos vinculados con dichos virus.

Antivirus descontaminadores:

Tienen características similares a los identificadores. Sin embargo, se diferencian en que estos antivirus se especializan en descontaminar un sistema que fue infectado, a través de la eliminación de programas malignos. El objetivo principal de este tipo de virus es que el sistema vuelva a estar como en un inicio.

SISTEMA OPERATIVO

¿ QUÉ ES UN SISTEMA OPERATIVO?

Un sistema operativo (SO) es el conjunto de programas de un sistema informático que gestiona los recursos de hardware y provee servicios a los programas de aplicación de software. Estos programas se ejecutan en modo privilegiado respecto de los restantes.

Uno de los propósitos del sistema operativo que gestiona el núcleo intermediario consiste en gestionar los recursos de localización y protección de acceso del hardware, hecho que alivia a los programadores de aplicaciones de tener que tratar con estos detalles. La mayoría de los aparatos electrónicos que utilizan microprocesadores para funcionar, llevan incorporado un sistema operativo (teléfonos móviles, reproductores de DVD, computadoras, enrutadores, etc.). En cuyo caso, son manejados mediante una interfaz gráfica de usuario, un gestor de ventanas o un entorno de escritorio, si es un celular, mediante una consola o control remoto si es un DVD y, mediante una línea de comandos o navegador web si es un enrutador.

Funciones principales

Algunas de las funciones principales de un sistema operativo son las siguientes:

- Gestionar la memoria de acceso aleatorio y ejecutar las aplicaciones, designando los recursos necesarios.

- Administrar la CPU gracias a un algoritmo de programación.

- Direccionar las entradas y salidas de datos (a través de drivers) por medio de los periféricos de entrada o salida.

- Administrar la información para el buen funcionamiento de la PC.

- Dirigir las autorizaciones de uso para los usuarios.

- Administrar los archivos.

BUSCADORES Y NAVEGADORES

BUSCADOR O MOTOR DE BÚSQUEDA

Un motor de búsqueda es un sistema de recuperación de información diseñado para ayudar a encontrar información almacenada en un sistema informático. Los resultados de la búsqueda generalmente se presentan en una lista y comúnmente se denominan resultados.

Navegador

Navegador web

Es un software, aplicación o programa que permite el acceso a la Web, interpretando la información de distintos tipos de archivos y sitios web para que estos puedan ser vistos.

La funcionalidad básica de un navegador web es permitir la visualización de documentos de texto, posiblemente con recursos multimedia incrustados. Además, permite visitar páginas web y hacer actividades en ella, es decir, enlazar un sitio con otro, imprimir, enviar y recibir correos, entre otras funcionalidades más.

Los documentos que se muestran en un navegador pueden estar ubicados en la computadora donde está el usuario y también pueden estar en cualquier otro dispositivo conectado en la computadora del usuario o a través de Internet, y que tenga los recursos necesarios para la transmisión de los documentos.

BASES DE DATOS

![]()

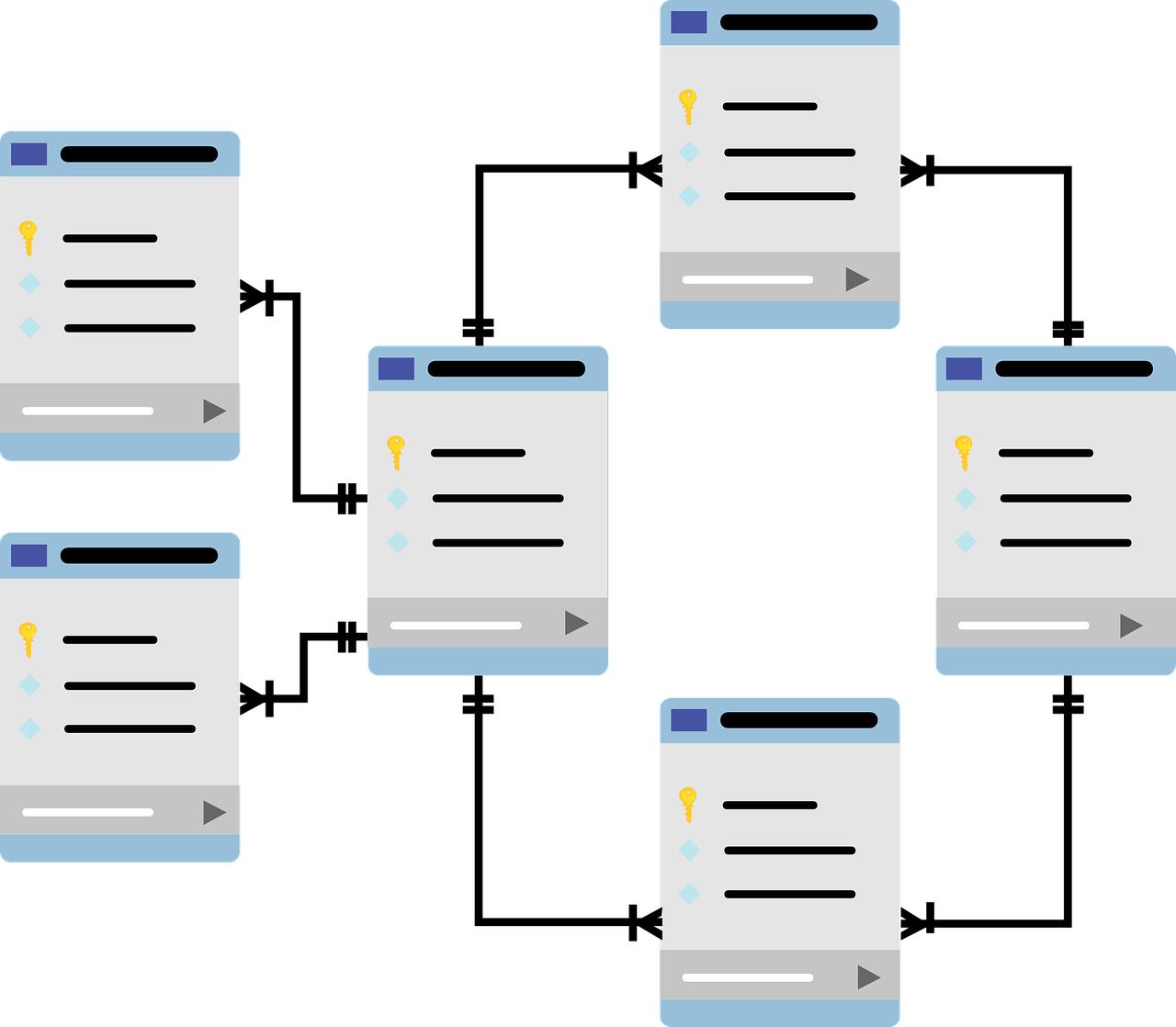

Una base de datos es una recopilación organizada de información o datos estructurados, que normalmente se almacena de forma electrónica en un sistema informático. Normalmente, una base de datos está controlada por un sistema de gestión de bases de datos (DBMS). En conjunto, los datos y el DBMS, junto con las aplicaciones asociadas a ellos, reciben el nombre de sistema de bases de datos, abreviado normalmente a simplemente base de datos.

Los datos de los tipos más comunes de bases de datos en funcionamiento actualmente se suelen utilizar como estructuras de filas y columnas en una serie de tablas para aumentar la eficacia del procesamiento y la consulta de datos. Así, se puede acceder, gestionar, modificar, actualizar, controlar y organizar fácilmente los datos. La mayoría de las bases de datos utilizan un lenguaje de consulta estructurada (SQL) para escribir y consultar datos.

Bases de datos relacionales

Estos son solo algunos de las varias docenas de tipos de bases de

datos que se utilizan hoy en día. Otras bases de datos menos comunes se

adaptan a funciones científicas, financieras o de otro tipo muy

específicas. Además de los diferentes tipos de bases de datos, los

cambios en los enfoques de desarrollo tecnológico y los avances

considerables, como la nube y la automatización, están impulsando a las

bases de datos en direcciones completamente nuevas.

- Un sistema de base de datos de código abierto es aquel cuyo código fuente es de código abierto; tales bases de datos pueden ser bases de datos SQL o NoSQL.

- Una base de datos en la nube es una recopilación de datos, estructurados o no estructurados, que reside en una plataforma de cloud computing privada, pública o híbrida. Existen dos tipos de modelos de bases de datos en la nube: el modelo tradicional y el de base de datos como servicios (database as a service, DBaaS). Con DBaaS, un proveedor de servicios realiza las tareas administrativas y el mantenimiento.

- Las bases de datos multimodelo combinan distintos tipos de modelos de bases de datos en un único servidor integrado. Esto significa que pueden incorporar diferentes tipos de datos.

- Diseñadas para almacenar, recuperar y gestionar información orientada a los documentos, las bases de datos de documentos son una forma moderna de almacenar los datos en formato JSON en lugar de hacerlo en filas y columnas.

- El tipo de base de datos más nuevo e innovador, las bases de datos de autogestión (también conocidas como bases de datos autónomas) están basadas en la nube y utilizan el machine learning para automatizar el ajuste de la base de datos, la seguridad, las copias de seguridad, las actualizaciones y otras tareas de gestión rutinarias que tradicionalmente realizan los administradores de bases de datos.

Bases de datos de código abierto

Bases de datos en la nube

Base de datos multimodelo

Bases de datos de documentos/JSON

Bases de datos de autogestión

Las bases de datos relacionales

- Se hicieron predominantes en la década de 1980. Los elementos de una base de datos relacional se organizan como un conjunto de tablas con columnas y filas. La tecnología de bases de datos relacionales proporciona la forma más eficiente y flexible de acceder a información estructurada.

- La información de una base de datos orientada a objetos se representa en forma de objetos, como en la programación orientada a objetos.

- Una base de datos distribuida consta de dos o más archivos que se encuentran en sitios diferentes. La base de datos puede almacenarse en varios ordenadores, ubicarse en la misma ubicación física o repartirse en diferentes redes.

- Un repositorio central de datos, un data warehouse es un tipo de base de datos diseñado específicamente para consultas y análisis rápidos.

- Una base de datos NoSQL, o base de datos no relacional, permite almacenar y manipular datos no estructurados y semiestructurados (a diferencia de una base de datos relacional, que define cómo se deben componer todos los datos insertados en la base de datos). Las bases de datos NoSQL se hicieron populares a medida que las aplicaciones web se volvían más comunes y complejas.

- Una base de datos orientada a grafos almacena datos relacionados con entidades y las relaciones entre entidades.

Bases de datos orientadas a objetos

Bases de datos distribuidas

Almacenes de datos

Bases de datos NoSQL

Bases de datos orientadas a grafos

- Una base de datos OLTP es una base de datos rápida y analítica diseñada para que muchos usuarios realicen un gran número de transacciones.

ALMACENAMIENTO EN LA NUBE

La computación en la nube conocida también como servicios en la nube, informática en la nube, nube de cómputo o simplemente "la nube", es el uso de una red de servidores remotos conectados a internet para almacenar, administrar y procesar datos, servidores, bases de datos, redes y software. En lugar de depender de un servicio físico instalado, se tiene acceso a una estructura donde el software y el hardware están virtualmente integrados.

La informática en la nube es posible gracias a una tecnología conocida como virtualización. La virtualización permite la creación de un ordenador virtual, simulado y digital que se comporta como si fuera un ordenador físico con su propio hardware. El término técnico para este ordenador es máquina virtual. Las máquinas virtuales en el mismo equipo servidor, cuando se implementan de forma correcta, están separadas entre ellas, así que no interactúan entre sí, y los archivos y las aplicaciones de una máquina virtual no son visibles para otras máquinas virtuales, a pesar de estar ubicadas en la misma máquina física.

Las máquinas virtuales también hacen un uso más eficiente del hardware en el que están alojadas. Al ejecutar muchas máquinas virtuales al mismo tiempo, un servidor se transforma en muchos servidores, y un centro de datos se transforma en una gran cantidad de centros de datos, que tienen la capacidad de servir a muchas organizaciones. Por eso, los proveedores de nube pueden ofrecer el uso de sus servidores a muchos más clientes de lo habitual, y pueden hacerlo a un coste muy bajo.

Por regla general, incluso si se caen los servidores individuales, los servidores en la nube seguirán estando en línea y disponibles. Generalmente, los proveedores de nube hacen copias de seguridad de sus servicios en varias máquinas y en múltiples regiones.

Los usuarios acceden a los servicios en la nube mediante un navegador o una aplicación, que se conecta a la nube a través de Internet, es decir, a través de muchas redes interconectadas, independientemente del dispositivo que estén utilizando.

Las implementaciones en la nube más habituales son:

- Nube privada : una nube privada es un servidor, un centro de datos o una red distribuida totalmente dedicada a una organización.

- Nube pública: una nube pública es un servicio gestionado por un proveedor externo que puede incluir servidores en uno o varios centros de datos. A diferencia de una nube privada, las nubes públicas se comparten entre muchas organizaciones. Con el uso de máquinas virtuales, diferentes empresas pueden compartir servidores individuales, una situación que se conoce como "tenencia múltiple", ya que varias compañías alquilan espacio dentro del mismo servidor.

- Nube híbrida: las implementaciones de nube híbrida combinan nubes públicas y privadas, y pueden incluso incluir servidores heredados en un entorno local. Una organización puede utilizar su nube privada para algunos servicios y la nube pública para otros, o puede usar la nube pública como copia de seguridad de su nube privada.

- Multinube: multinube

es un tipo de implementación de nube que implica el uso de varias nubes

públicas. Dicho de otra forma, una organización con una implementación

de multinube alquila servidores y servicios virtuales de varios

proveedores externos. Para continuar con la anterior analogía, sería

como alquilar varias parcelas adyacentes de diferentes propietarios. Las

implementaciones multinube también pueden ser una nube híbrida y

viceversa.

HERRAMIENTAS DE GESTIÓN

Se entiende que las herramientas de gestión empresarial son todos los sistemas, aplicaciones, controles, soluciones de cálculo, metodología, etc., que ayudan a la gestión de una empresa en los siguientes aspectos generales:

- Herramientas para el registro de datos en cualquier departamento empresarial.

- Herramientas para el control y mejora de los procesos empresariales.

- Herramientas para la consolidación de datos y toma de decisiones.

Estas herramientas ayudan a gestionar, organizar, dirigir, planificar, controlar, conocer, etc., cada uno de los departamentos y las relaciones entre ellos y el mundo exterior.

PLAN DE NEGOCIOS

¿ QUÉ ES UN PLAN DE NEGOCIOS Y PARA QUE SIRVE?

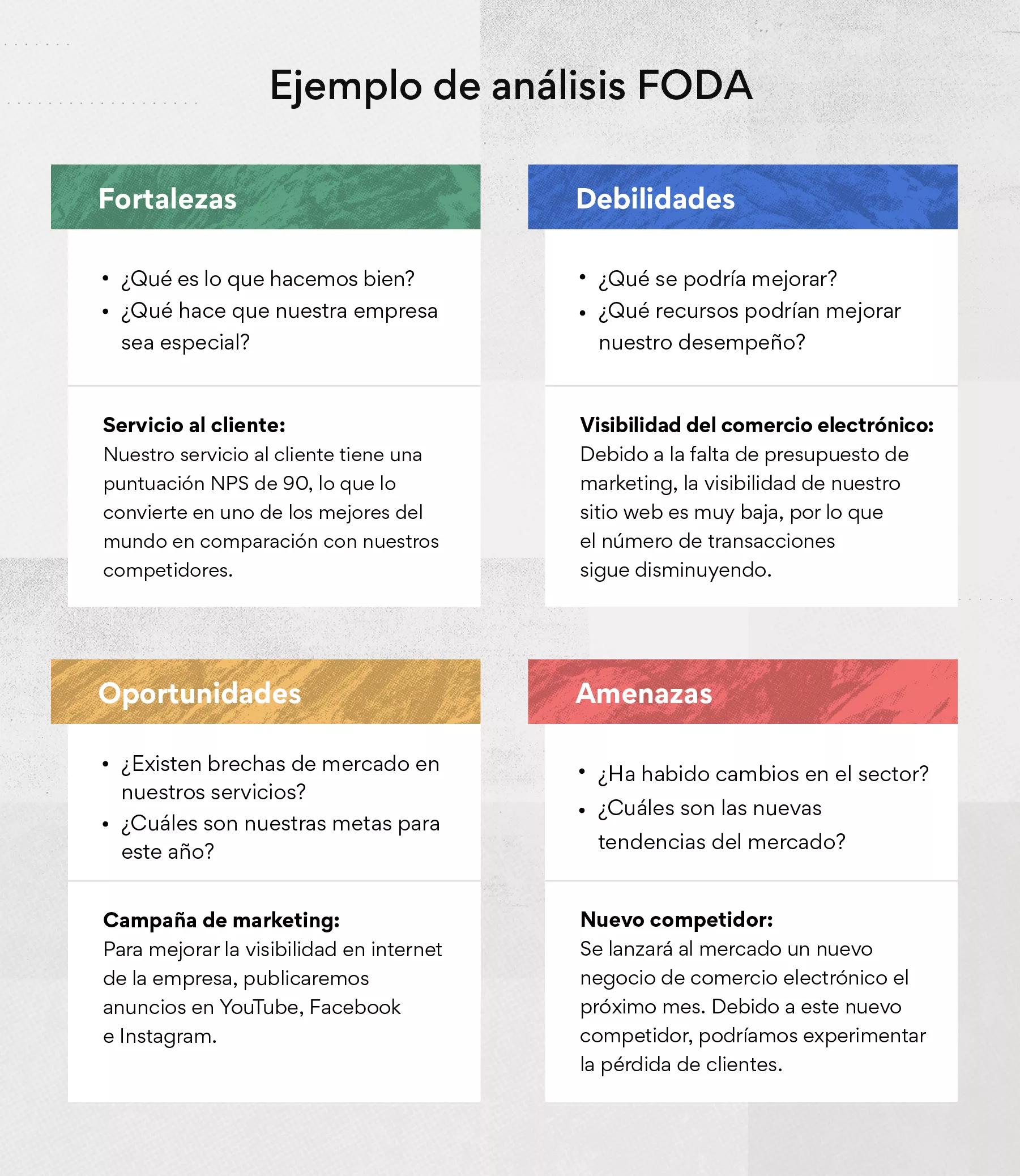

se usa para identificar las fortalezas, las oportunidades, las debilidades y las amenazas de las antes ya mencionadas.

El objetivo de la matriz FODA

Fortalezas: los atributos o destrezas que una industria o empresa contiene para alcanzar los objetivos.

Debilidades: lo que es perjudicial o factores desfavorables para la ejecución del objetivo.

Oportunidades: las condiciones externas, lo que está a la vista por todos o la popularidad y competitividad que tenga la industria u organización útiles para alcanzar el objetivo

Amenazas: lo perjudicial, lo que amenaza la supervivencia de la industria o empresa que se encuentran externamente, las cuales, pudieran convertirse en oportunidades, para alcanzar el objetivo.

Procedimiento para desarrollar el análisis FODA

1. Definir el objetivo

Tener una perspectiva de cómo pudiera ser el nuevo proyecto en el mercado desde el principio hasta el final, ya identificado claramente el objetivo. El análisis FODA comienza a desarrollar su papel ayudando a la búsqueda del mismo en el modelo de la planeación estratégica.

2. Desarrollo del FODA

A: Información de las fortalezas y las debilidades

- Crear una lista de las fortalezas actuales

- Una lista de las debilidades actuales.

B: información de las oportunidades y amenazas

- Crear lista actuales de las oportunidades a futuro

- Crear lista actuales de las amenazas reales en el futuro.

Las listas deben contener información real, y actual con los puntos bien especificados y explicados sencillamente.

Luego, los 4 elementos deben ser evaluados por el equipo.

Para:

- Evaluar las estrategias o procedimientos a seguir

- Elaborar el plan de trabajo

3. Ejecutarlo

Al identificar y evaluar los resultados FODA, se comenzara a desarrollar las estrategias necesarias sea en corto o largo plazo.

Para elaborar una matriz FODA, se debe poseer un estudio interno y externo de la organización; de esta manera se podrá seguir en el mercado sin contratiempos y responder al entorno tan cambiante de manera eficaz y proactiva.

Asimismo, con un buen estudio y análisis FODA, la empresa podrá cumplir con las metas que se haya trazado, ubicara sus puntos débiles y podrá transformarlos de manera rápida y eficaz, en oportunidades.

CONCLUSIÓN:

De acuerdo a las anteriores investigaciones realizadas las tecnologías de la información y la comunicación o las herraminetas tecnológicas como también selen ser llamadas, son de suma importancia para el desarrollo social, económico, y educativo para todas las personas.

Cabe destacar que el conocimiento adquirido sobre estas debe ser aplicado y/o usado con responsabilidad, asi como el tener la plena facultad de como manejarlas ya que si no se tiene el cuidado puede llegar a verse afectada la seguridad y privacidad de cualquier persona.

Por otra parte tiene sus grandes ventajas como lo es el surgimiento de nuevas tecnologias gracias a la demanda y el surgimiento de nuevas necesidades en la sociedad para el desarrollo de estas.

No hay comentarios.:

Publicar un comentario